企业级数据合规指南:主流压缩格式与工具的深度zip对比

在企业数据流转中,压缩文件的安全性常被忽视。本文从安全合规与隐私保护的视角,展开深度的zip对比。我们将剖析传统ZipCrypto与AES-256加密机制的本质差异,探讨不同压缩工具在权限管控、临时文件清理及防范数据泄露方面的表现。无论您是处理财务报表还是客户隐私数据,都能在此找到符合商业机密保护要求的压缩方案,降低合规风险。

数据安全合规已成为现代企业的生命线。面对跨部门协作与外部文件传输,压缩包往往是商业机密的第一道防线。然而,并非所有ZIP文件都能提供同等强度的保护。进行一次彻底的zip对比,不仅是技术选型的需要,更是规避数据泄露风险的必要合规审查。

加密算法的演进与合规性审查

进行zip对比时,首要考量是加密协议的强度。早期的ZIP文件普遍采用ZipCrypto算法,这种传统加密方式已被证实存在严重漏洞,极易受到已知明文攻击(Known-Plaintext Attack)。自2003年WinZip 9.0版本正式引入AES-256位加密标准后,商业级压缩才真正具备了抗暴力破解的能力。在处理涉及敏感数据的业务时,企业IT部门必须在安全设置中强制禁用ZipCrypto,全面转向AES-256。这不仅是技术升级,更是满足审计要求的合规底线。

跨平台解压的隐私泄露风险排查

在实际业务场景中,跨操作系统传输加密ZIP常引发意想不到的安全隐患。例如,当Windows端使用AES-256打包包含财务数据的ZIP文件并发送给Mac用户时,macOS自带的“归档实用工具”在解压时往往会静默失败或提示“无法展开”,导致用户误以为文件损坏。此时,若员工违规使用未经安全审查的在线解压网站,将直接导致机密外泄。正确的排查与解决路径是:在企业MDM策略中,为Mac终端统一部署支持AES-256的合规软件,并严格限制剪贴板与临时文件夹的读取权限。

归档文件的数据清理与残留销毁

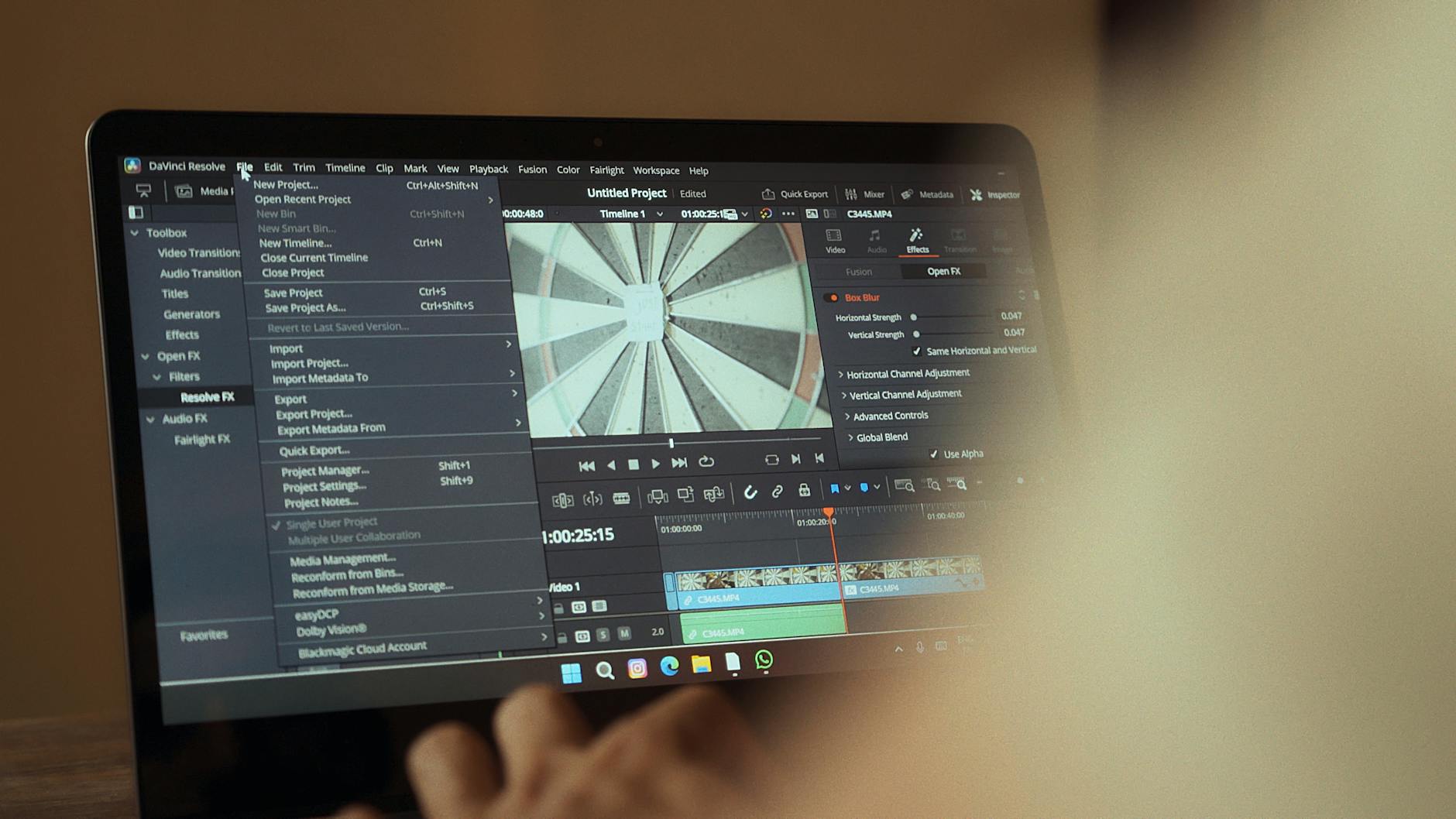

合规审计中常发现,员工在修改压缩包内的敏感文件时,会在系统临时目录留下未加密的缓存副本。高级的zip对比不仅看压缩率,更要看工具对临时文件的处理机制。在进行数据清理时,若需从庞大的归档中移除离职员工的账号权限配置表,切忌先解压全包再重新打包。专业的做法是利用命令行执行 `zip -d archive.zip config.txt`,直接在加密容器内抹除特定文件。这种操作避免了明文数据在磁盘上的短暂落地,从根本上切断了数据恢复软件窃取机密的途径。

商业授权与账号管控的隐性成本

除了底层安全机制,商业环境下的zip对比还需审视工具的账号管理与授权模式。免费开源工具虽然在加密强度上表现优异,但往往缺乏企业级的集中管控后台。相比之下,商业版压缩软件提供了完善的账号管理功能,支持与企业Active Directory集成。管理员可根据员工的涉密等级,动态下发压缩包的加密策略,甚至限制特定设备的解压权限。在采购评估时,企业需在开源工具的零授权成本与商业软件的精细化权限管控之间寻找平衡点,确保隐私设置符合内部信息安全规范。

常见问题

为什么审计部门要求在打包客户资料时,必须勾选“加密文件名”选项?

即使ZIP文件采用了AES-256加密,若未隐藏文件名,攻击者仍可通过目录结构、文件命名规律(如“2023年Q4大客户名单.xlsx”)推断出核心商业机密。勾选此选项可将文件目录一并加密,阻断元数据层面的隐私泄露。

发现历史归档的ZIP文件使用了弱加密,如何在不暴露明文的前提下进行安全升级?

不建议将原文件解压到本地后再重新打包,这会产生磁盘缓存风险。建议使用支持流式处理的合规压缩工具,在内存中直接读取原ZipCrypto加密包,并实时转换为AES-256标准的ZIP容器,操作完成后使用专业标准覆写并粉碎旧文件。

移动端接收加密ZIP时,如何防止第三方通讯软件自动缓存明文附件?

多数即时通讯工具在预览文件时会生成未加密的本地缓存。企业应配置沙箱环境,要求员工必须将ZIP文件导入至受控的安全工作区(如企业级网盘客户端或专用的MDM沙箱应用)内进行解密查看,阅后系统将自动执行安全清理,防止数据驻留。

总结

保障企业数据资产的安全,始于每一次严谨的文件打包。立即下载《2024企业级加密压缩部署白皮书》,获取更详尽的合规配置指南与深度zip对比测试报告,全面升级您的终端数据防护体系。